Det kan være flere grunner til at det å oppgradere Splunk serverne dine akkurat nå ikke er like enkelt som å oppdatere Windows med siste sikkerhetsoppdateringer.

Dersom en trusselaktør klarer å ta kontroll på en av dine servere, kan aktøren bruke Splunk Universal Forwarder klienten på serveren til å distribuere ondsinnet programvare til alle andre Splunk Universal Forwardere i nettet, som blir administrert av samme Deployment Server.

Dette er realiteten i sårbarheten CVE-2022-32158. Løsningen på problemet er ifølge Splunk å oppgradere Splunk instansene dine til versjon 9.0 som ble lansert 14. juni. Men hvor enkelt er det å bare oppgradere Splunk til versjon 9.0? Rent teknisk er det jo bare å oppgradere programvare, men du vil jo gjerne ha testet at all din konfigurasjon faktisk fungerer i den nye versjonen først.

En quickfix før ferien

Det kan være flere grunner til at det å oppgradere Splunk serverne dine akkurat nå ikke er like enkelt som å oppdatere Windows med siste sikkerhetsoppdateringer. For det første så er det ikke en mindre oppgradering, det er en ny hoved versjon. Normalt sett ville man avvente i kanskje tre måneder for å se an stabiliteten i den nye versjonen. Så vil du sette opp et testmiljø for å verifisere at alle dine inputs fortsatt fungerer som tiltenkt i den nye versjonen. Deretter verifiserer du alle annen konfigurasjon, dashbord, rapporter, datamodeller, alarmer, analyser osv.

Nå er du kanskje klar til å begynne å oppgradere servere i produksjons miljøet. Men så kommer den andre siden av problemet, Sårbarheten er publisert 14. juni, De fleste bedrifter innfører endrings frys i disse dager, og det er ikke populært å skulle haste oppgradere hele logg-analyse-løsningen under frys perioden. Det finnes et alternativ som kan innføres umiddelbart for å eliminere sårbarheten frem til en får oppgradert til Splunk Enterprise 9.0. Dette er en midlertidig løsning. Du kan skru av Deployment server funksjonaliteten.

Konsekvensen av å skru av denne er at du ikke lenger er i stand til å pushe ut apper/konfigurasjon til forwarderne i nettet. All endring av konfigurasjon på eksisterende forwardere og alt oppsett av nye vil måtte gjøres manuelt frem til oppgradering er gjennomført.

Hvordan skrus Deployment funksjonaliteten av?

Fra kommandolinjen på Splunk serverens %SPLUNK_HOME%/bin folder kjøres kommandoen

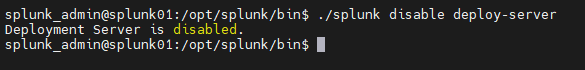

På Linux systemer: ./splunk disable deploy-server

På Windows systemer: splunk disable deploy-server

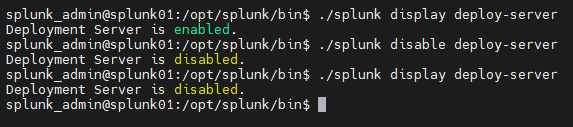

Hvordan sjekke status på Deployment funksjonaliteten?

Fra kommandolinjen på Splunk serverens %SPLUNK_HOME%/bin folder kjøres kommandoen

På Linux systemer: ./splunk display deploy-server

På Windows systemer: splunk display deploy-server

Referanser og ressurser

Fra Splunk: SVD-2022-0608 | Splunk

Fra CVE databasen til Mitre: CVE – CVE-2022-32158 (mitre.org)

Fra Center for Internet Security

A Vulnerability in Splunk Enterprise Deployment Servers Could Allow for Arbitrary Code Execution (cisecurity.org)